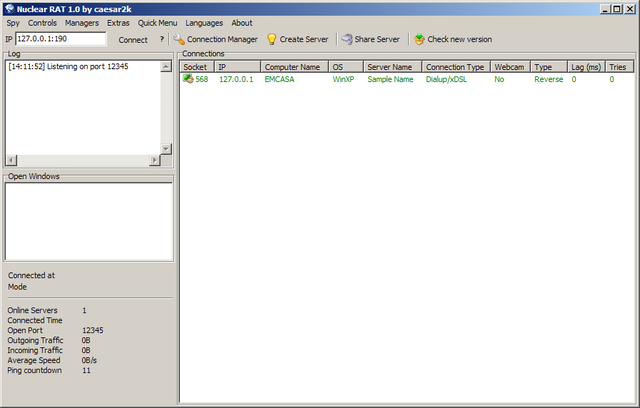

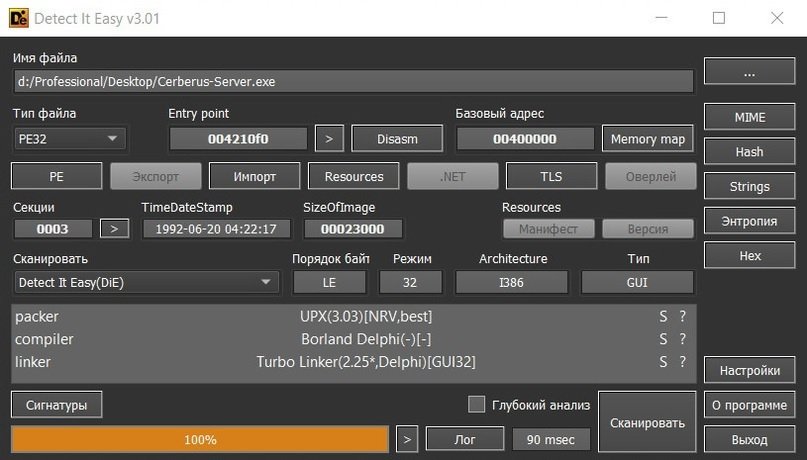

TOP 6: Los troyanos de acceso remoto (RAT) más utilizados por los hackers rusos. Cuál es el mejor según los expertos en análisis de malware

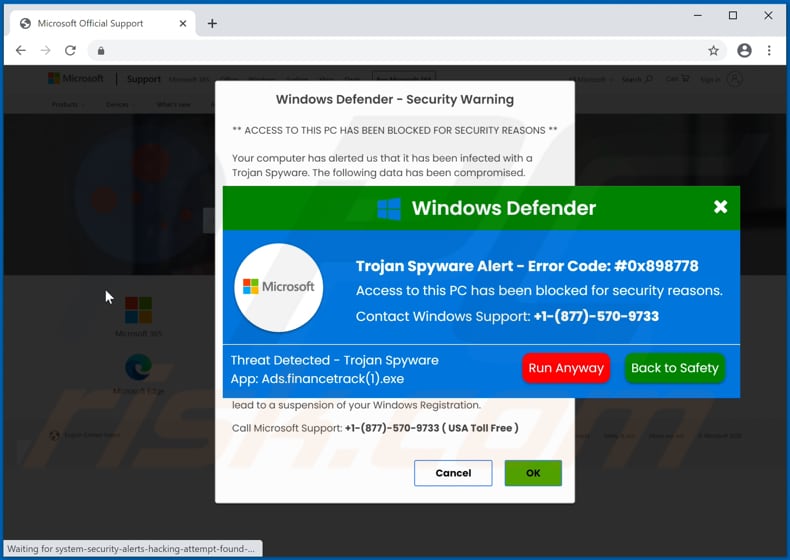

Cuidado con el Qbot, el virus troyano que secuestra hilos de correo electrónico para obtener credenciales

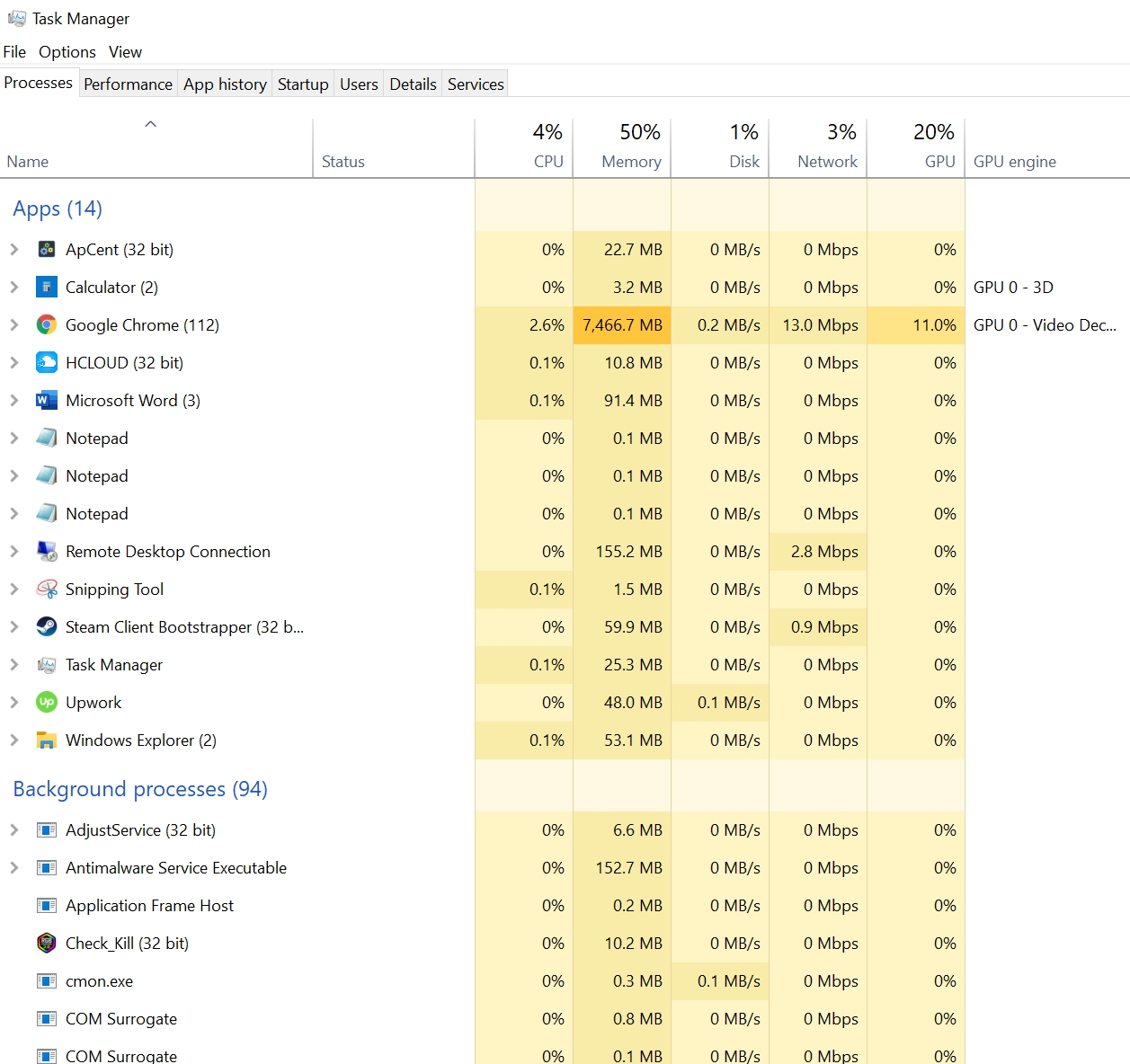

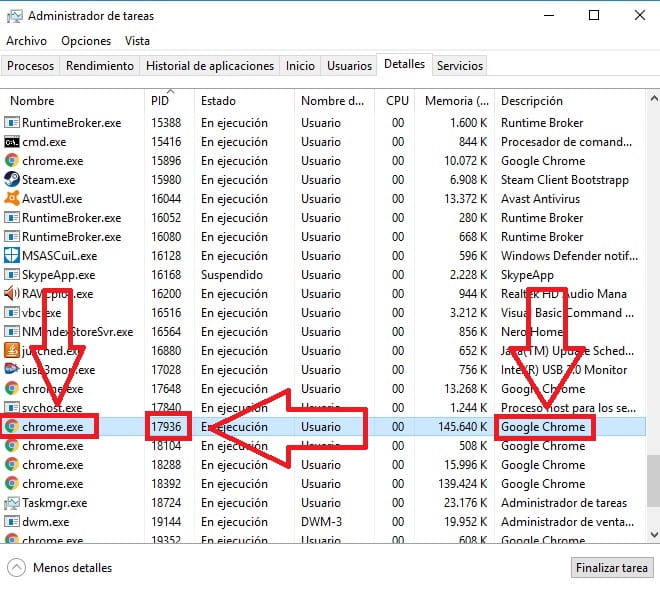

WSHRAT: troyano de acceso remoto capaz de realizar múltiples acciones en un equipo infectado | WeLiveSecurity

Descubren un troyano que infecta tu PC a través de un programa de Windows 11 e incluso registra lo que tecleas